This week, a cinematic pairing the likes of which has long been on the wishlists of comic fans across the globe will finally be realized as Ryan Reynolds and Hugh Jackman team up onscreen for Deadpool & Wolverine. First revealed via Reynolds’ YouTube channel nearly two years ago — a genuine surprise, given that Jackman had been vocal about not returning to the role after his character was killed off in James Mangold’s stellar 2017 film Logan — the film has been the subject of much speculation, especially since it marks the first appearance for both Deadpool and Wolverine in the Marvel Cinematic Universe.

Despite initial fears the heretofore family friendly tone of the MCU would cause Reynolds and company to tone down the wall-to-wall violence and profanity that have become synonymous with the character proved to be unfounded. As the publicity blitz leading up to the film’s release has made abundantly clear, Deadpool & Wolverine has no intention of pulling any adamantium-laced punches, and having been treated to an early screening of the film’s first 35 minutes, I can personally promise fans are in for a treat.

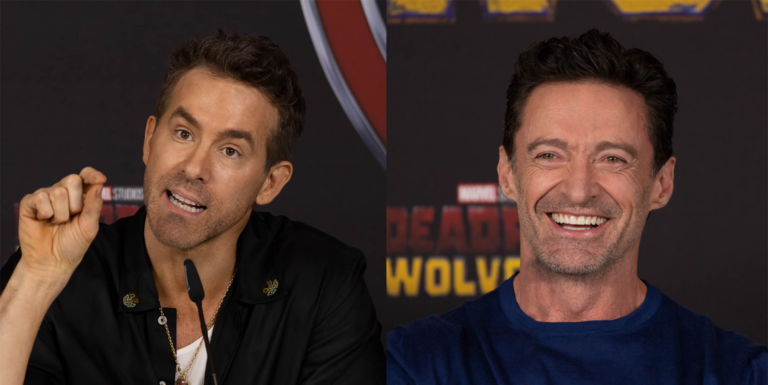

Speaking of publicity, the cast and creative team has been crisscrossing the globe in recent weeks, and recently stopped in Berlin to answer questions from the German media — which apparently includes me, now that I’m residing here on the other side of the Atlantic. Keep reading below for the highlights, and stay tuned later this week for reviews of the film, both from myself and co-editor Kyle Wilson.

On the long road to get this film made:

Ryan Reynolds: There were a lot of pitches. Ironically the first pitch, when Disney bought Fox and I went over there to meet my new dark overlords — I’m sitting in Kevin Feige’s office and you know, there’s the Iron Man mask and there’s Cap’s shield, and I’m geeked out — but the first pitch I made was Deadpool and Wolverine, and it was a hard “no.” And then I went through about, I don’t know, 17 more pitches over the years, but each time a pitch didn’t land I never felt sadness, I felt relief, because when I’ve done these movies they completely and totally swallow my life whole. I know it’s an uptown problem, but I really like seeing my family and I like a nice sleep in once in a while.

On Ryan and Hugh’s real-life friendship impacting the performances in the film:

Ryan Reynolds: Some of the pieces that I’m most proud of are the more emotional beats that you have not been privy to in the footage that you’ve seen just yet. But it’s a real fine line in those scenes, whether or not it’s Deadpool talking to Wolverine or Ryan talking to Hugh, or vice versa. I’ve waited a long, long, long time to do this with him, and the thought that it would live up to the standard or the idea that was set in my mind was sort of inconceivable. But then somehow, this surpassed it in so many different ways than I think I ever could have imagined, so I just sort of left the whole process kind of immensely grateful.

Hugh Jackman: I had the time of my life on this movie. I had to pinch myself every single day working with two

of my best friends in the world, and of course with Emma, who’s just incredibly talented. Even promoting the movie, it honestly it feels like cheating — it’s just really crazy that we got to do that every day.

Photo by Brent Hankins

On similarities between Deadpool and Wolverine:

Ryan Reynolds: I think they have a tremendous amount of similarities; in fact, I think that’s what sort of draws them together. I’ve always believed that character is more important than spectacle, and when you can combine them in the right way, you get something pretty special. So you have a character like Deadpool or Wade Wilson who is in sort of a terminal shame spiral, and his maladaptive coping mechanism for dealing with that is humor.

And Wolverine is trapped in this sort of perpetual state of shame and regret, and it’s sort of weirdly like centrifugal; it keeps happening with Wolverine because the thing that he’s most ashamed of is his violent nature, and his violent nature is his coping mechanism for his shame. So you have these two guys who are coming together, and sometimes they feel like magnets when they stick together, and sometimes they feel like magnets when you turn them the other way and they bounce off of each other.

Hugh Jackman: But I think also they’re outsiders too, in a way, and it sort of presents differently. Deadpool wants to be part of the team and Wolverine’s constantly trying to push that away, but for whatever reason both of them exist a little bit on the outside and they march to the beat of their own drum. They’re like The Odd Couple, they remind me a bit of Nick Nolte and Eddie Murphy in 48 Hours, but there is something essentially about them that they understand about each other.

Photo by Brent Hankins

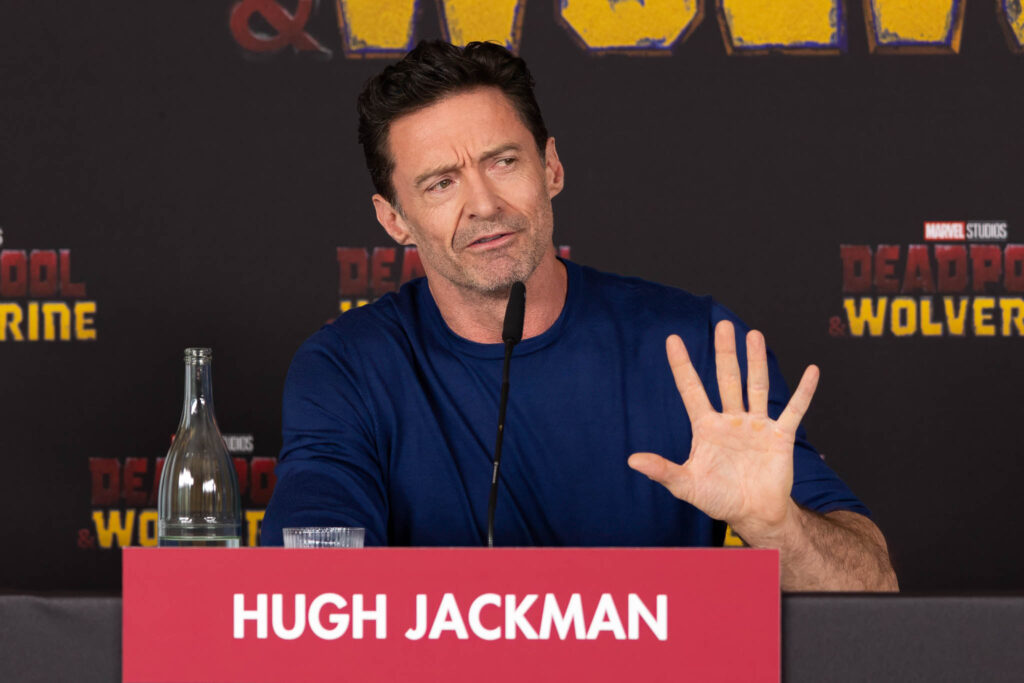

On Emma Corrin joining the Marvel family to play Cassandra Nova:

Emma Corrin: Cassandra was a really fun one, because I remember one of the first times me and Ryan and Shawn [Levy, director] chatted, it was about how we wanted to make Cassandra as unpredictable as possible. So you’re really not sure in any one moment whether you’re going to love her or hate her, and we sort of wanted to give the audience a bit of an identity crisis with that, and constantly question her motivation and what was going to come next. And that’s so fun to play as an actor, it’s like the biggest treat.

I didn’t grow up watching Marvel, but I’ve sort of had a crash course in really quickly getting to know, very intimately, the sort of foundation of this huge franchise. These stories are so beloved by people and I’d never realized before that it’s not just about the action sequences and about superheroes; there’s so much heart to these stories. It’s about friendship and it’s about redemption and it’s about being seen by people when you feel misunderstood or too ashamed to come to terms with yourself or things that you’ve done in your past, and I think that’s something people can relate to.

On Hugh Jackman returning to the role after retiring the character in 2017:

Hugh Jackman: No one’s going to believe a word of this, but I did mean what I said when I said I think I’m done playing Wolverine. It was August 14th, 2022, and I was driving and I just [snaps fingers] like that knew I wanted to do it again. And I pulled over and called Ryan because I knew that Shawn and he were going to shoot another movie, but I didn’t know where they were at, and I said “I want to do it.” There was a long pause, which I thought was an awkward way for him to say “I don’t know how to say no to you,” but he said “you’re not going to believe this, but we have a meeting with Feige in like a number of hours.” And it was actually after I hung up that I thought I should call my agent to say that I’ve I’ve just said I’m going to do a movie playing Wolverine again.

I’ve never been happier at playing him, I’ve never had more fun, I just knew in my gut that I wanted to do this with Ryan as Deadpool. I knew that when I saw Deadpool! I’d just announced that I was done and I was watching the movie going, “I think I blew it,” because I could see it. I could see how these two characters would work.

Photo by Brent Hankins

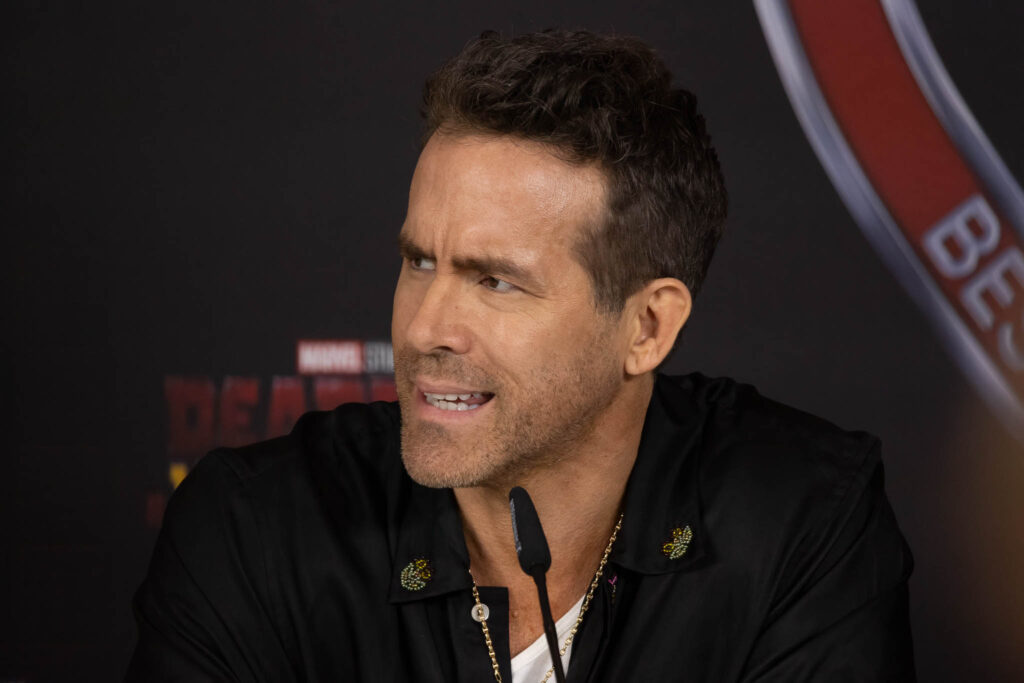

Ryan Reynolds: It really was remarkable that he had called in that moment, where Shawn and I were about to go into another firing squad over at Marvel. And I just I remember we were pitching, and halfway through the pitch we just pivoted: “Fuck it, Hugh called us today.” And I was nervous because the first pitch I’d made years and years ago was a Deadpool and Wolverine movie, and I just couldn’t quite understand why this wasn’t clicking. And it was almost as though Kevin had no recollection of that first pitch, and was just like “Wait, what?” And then we sort of winged it.

So we had to steer as far away from and respect [James] Mangold’s Logan, which we feel is a masterpiece, but instead of resisting that we also leaned into; we aren’t ignoring Logan, we have a reverence for that film and we’re also going to play with those expectations. I don’t want to spoil it, but it also allows Hugh to give the world a version of Wolverine that is different and exists in a slightly different way, and I got a front row seat to see this guy — who’s my closest friend in the world — do this thing at a level that you just never get to experience. I mean, thank God I’m wearing a mask because I just look like a moron under it with my eyes [popping out] just in utter shock, watching his clarity in that role. It was really magical.

Hugh Jackman: Thanks, man. Listen, I’m so protective of this character I’ve played for 24 years now — it’ll be 25 this year, I guess — that I have to have a lot of trust in who I work with, and [Shawn and Ryan] and the other writers had such care and reverence for the character. There’s one monologue in there — I can’t tell you the details of it — I say more words in that monologue than I said in an entire movie once as Wolverine. There are sides of the character that I’ve been scratching at for 24 years and not been able to pull off, either because the story didn’t fit it or the writing wasn’t there. But there is stuff in this movie where I was like, “this is the thing I’ve been trying to get at,” and I feel so excited about it, and excited for Wolverine fans to see a side of him, being played by me, that we haven’t seen before.

Deadpool & Wolverine opens this week in cinemas worldwide.